五糧液集團在四川省宜賓市投資成立了一家新材料科技公司,其經營范圍明確涵蓋了“工程和技術研究和試驗發展”。這一舉措標志著這家以白酒聞名于世的龍頭企業,正積極向高科技新材料領域拓展,尋求在主營業務之外的技術創新與產業升級。

新公司的成立并非偶然。隨著全球科技競爭加劇和產業變革加速,新材料作為高新技術的基礎和先導,在航空航天、新能源、電子信息、生物醫療等戰略新興產業中扮演著核心角色。五糧液此次跨界布局,可以視為其響應國家創新驅動發展戰略,利用自身資本與品牌優勢,探索多元化、高科技化發展路徑的重要一步。從釀酒到新材料,看似跨度巨大,實則體現了企業面對未來市場的前瞻性思考。通過涉足研發密集型領域,五糧液有望培育新的技術能力,構建更具韌性的產業生態。

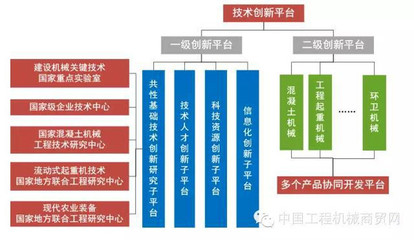

將“工程和技術研究和試驗發展”作為核心業務,表明該公司并非簡單的投資或生產型企業,而是定位為研發創新平臺。這可能意味著公司初期將重點聚焦于基礎研究、應用技術開發、工藝試驗等環節,旨在積累知識產權,孵化潛在技術成果。結合宜賓當地的產業環境與五糧液自身的產業鏈資源,研發方向有可能與食品包裝材料、生物基環保材料、或釀酒過程涉及的特定功能性材料等相關聯,實現與主業的協同創新。也不排除其面向更廣泛的新材料前沿領域進行探索。

這一戰略動向對五糧液集團自身及地方經濟均有積極意義。對企業而言,這是優化資產結構、分散經營風險、提升科技內涵的戰略嘗試。在保持白酒主業優勢的培育面向未來的增長引擎,有助于增強長期競爭力。對宜賓市乃至四川省而言,龍頭企業的跨界投資能夠吸引相關人才、技術要素集聚,帶動地方新材料產業鏈的完善與發展,促進區域經濟結構向高附加值產業轉型。

從傳統消費領域邁向高技術研發領域,五糧液也面臨挑戰。新材料研發具有周期長、投入大、不確定性高的特點,需要長期持續的資本投入和強大的科研人才體系作為支撐。如何構建有效的研發管理機制、融合不同的產業文化、實現技術成果的成功轉化與市場化,將是新公司需要解決的關鍵問題。

五糧液成立新材料研發公司是一次大膽而富有遠見的跨界探索。它不僅是企業多元化戰略的延伸,更是中國傳統產業巨頭主動擁抱科技創新、謀求轉型升級的一個縮影。其后續的研發進展、技術突破與產業協同效果,值得市場持續關注。